GLPI - Gestion de Parc IT

J'ai déployé GLPI sur Linux avec intégration LDAP Active Directory et notifications Discord pour la gestion des tickets.

Contexte du projet

Dans le cadre du TP5 du module R5, j'ai déployé GLPI (Gestionnaire Libre de Parc Informatique) sur un serveur Rocky Linux. Mon objectif etait de mettre en place une solution complète de gestion de parc IT avec authentification centralisée via Active Directory et notifications automatiques via Discord.

Cadre : Serveur GLPI Rocky Linux, contrôleur de domaine Windows Server Active Directory, intégration webhook Discord pour les notifications de tickets.

Technologies utilisées

Livrables

Pourquoi cette solution ?

Choix de GLPI

J'ai choisi GLPI plutôt que OCS Inventory ou WAPT pour sa polyvalence et son écosystème complet. GLPI combine gestion de parc, ticketing et inventaire dans une seule solution open source. L'intégration native avec Active Directory via LDAP permet une authentification centralisée, et les webhooks facilitent les notifications automatiques vers Discord. La communauté française active et les nombreux plugins disponibles en font un choix idéal pour un environnement de production.

Infrastructure déployée

| Role | Hostname | IP | Description |

|---|---|---|---|

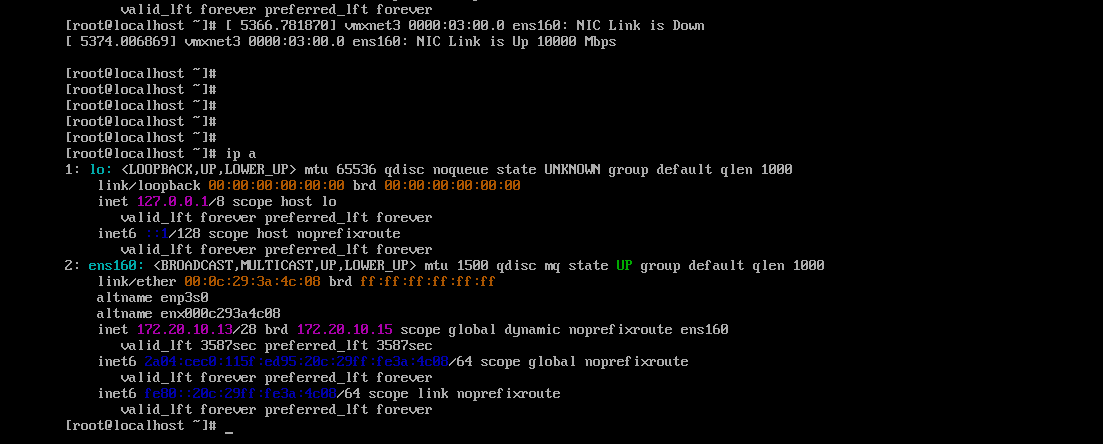

| Serveur GLPI | glpi | 172.20.10.13 | Rocky Linux + Apache + PHP + MariaDB + GLPI 11.0.5 |

| Contrôleur AD | WIN-JBIDVUF39PM | 172.20.10.12 | Windows Server - Active Directory |

Installation GLPI

Déploiement de la stack

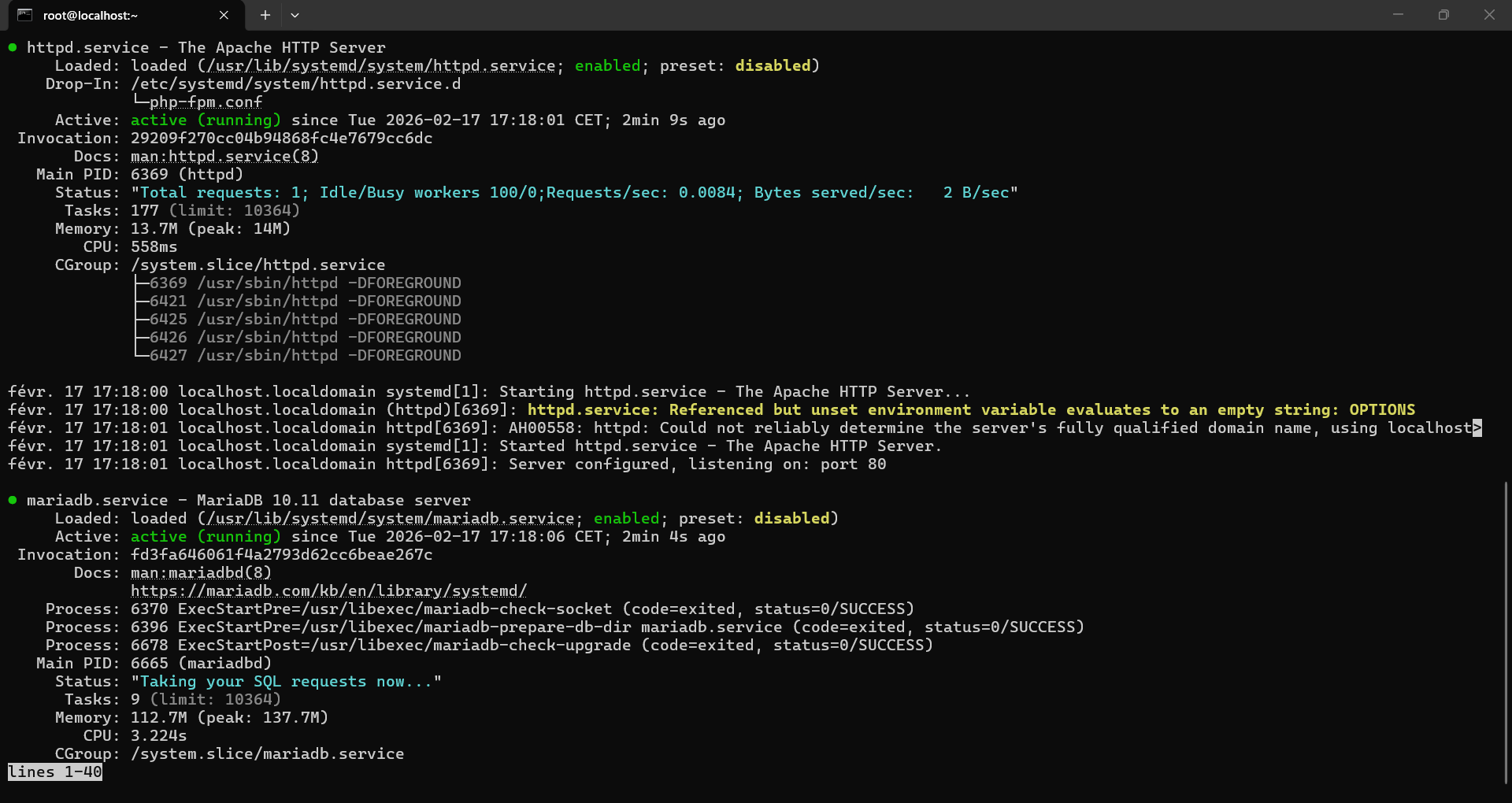

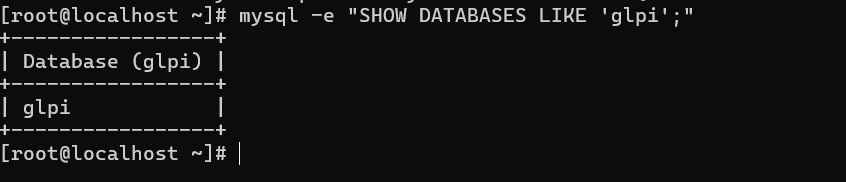

J'ai installe la stack web (Apache + PHP + MariaDB) et deploye GLPI 11.0.5 dans /var/www/html/glpi.

Correction du Webroot

Problème initial

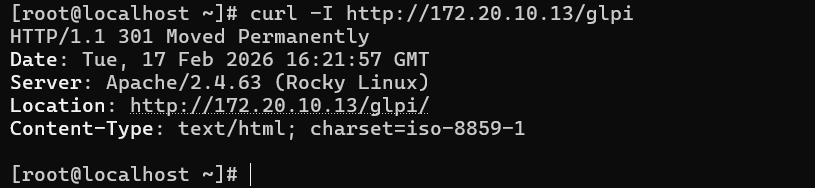

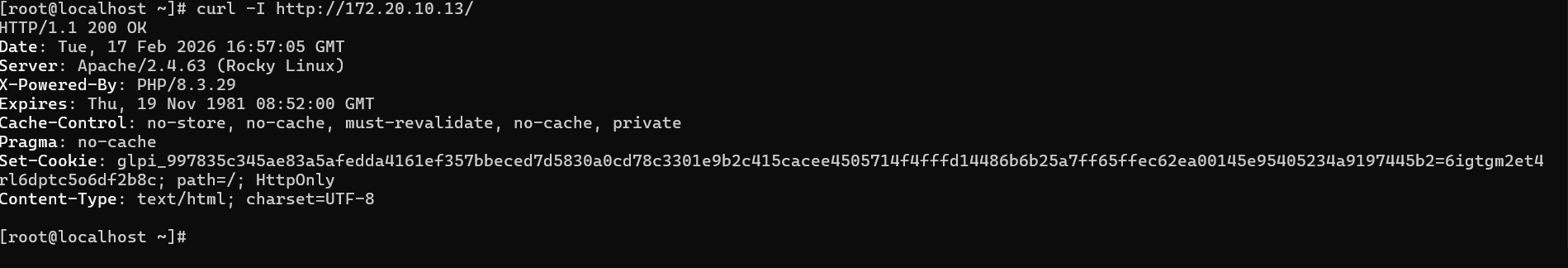

Après l'installation, GLPI retournait une erreur 301 car Apache ne pointait pas vers le bon dossier. J'ai du configurer Apache pour pointer vers /var/www/html/glpi/public avec FallbackResource.

Configuration SELinux

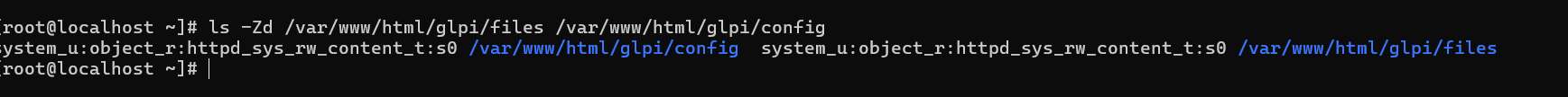

J'ai également du configurer les contextes SELinux pour permettre à Apache d'ecrire dans les dossiers files et config.

Intégration LDAP Active Directory

Configuration LDAP

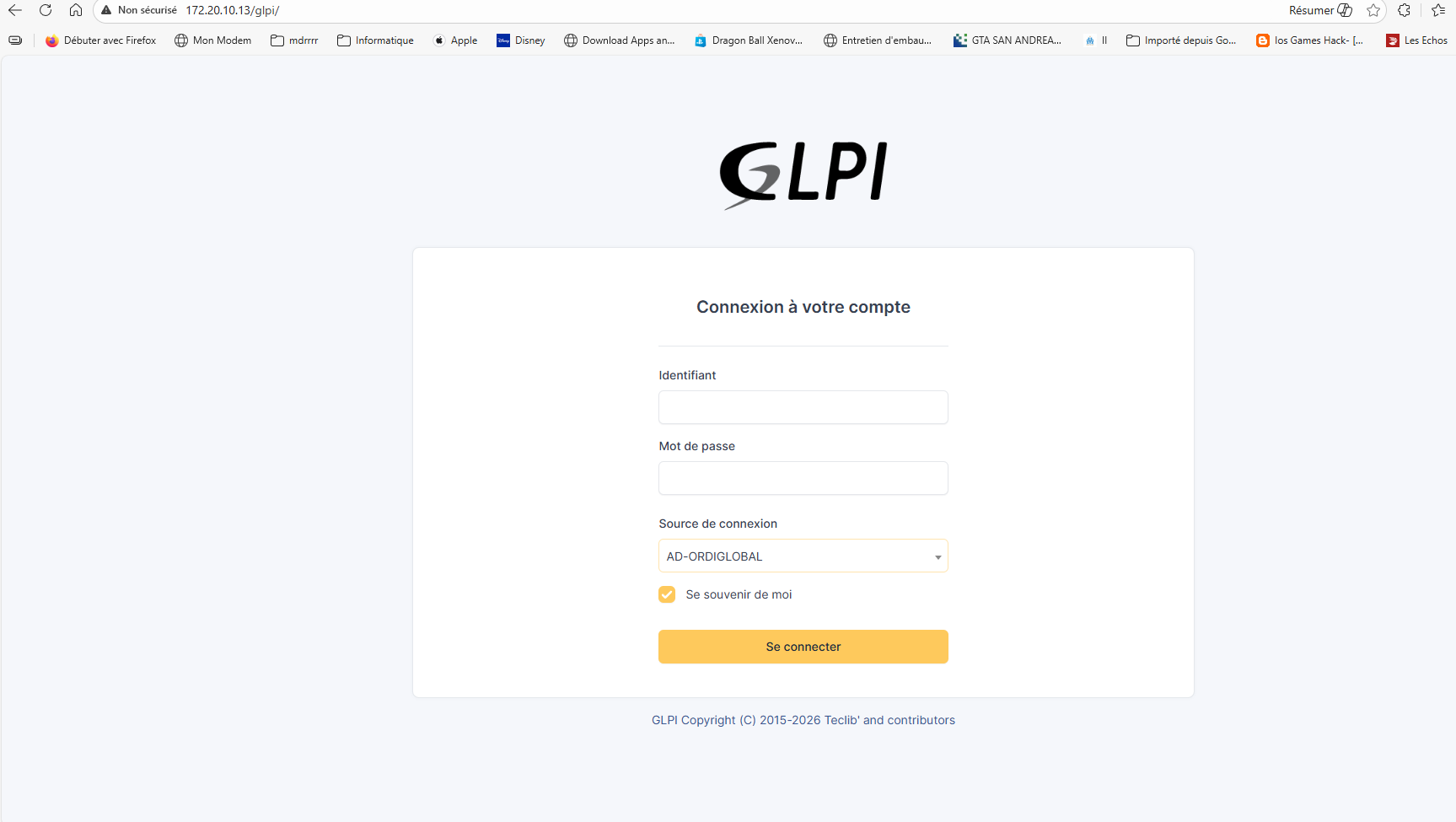

J'ai configuré la liaison LDAP entre GLPI et le contrôleur de domaine Active Directory pour permettre l'authentification centralisée des utilisateurs.

Point d'attention

La connexion LDAP simple (port 389) est bloquee par l'exigence de signature LDAP côté AD. La configuration LDAPS/StartTLS nécessité un certificat sur le contrôleur de domaine. Ce point reste à finaliser.

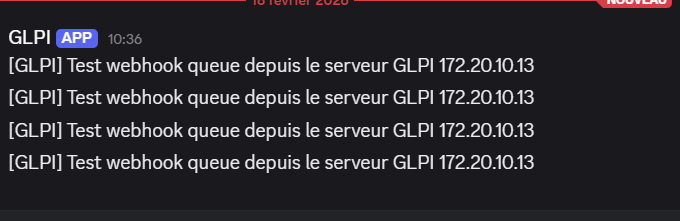

Notifications Discord

Webhook Discord

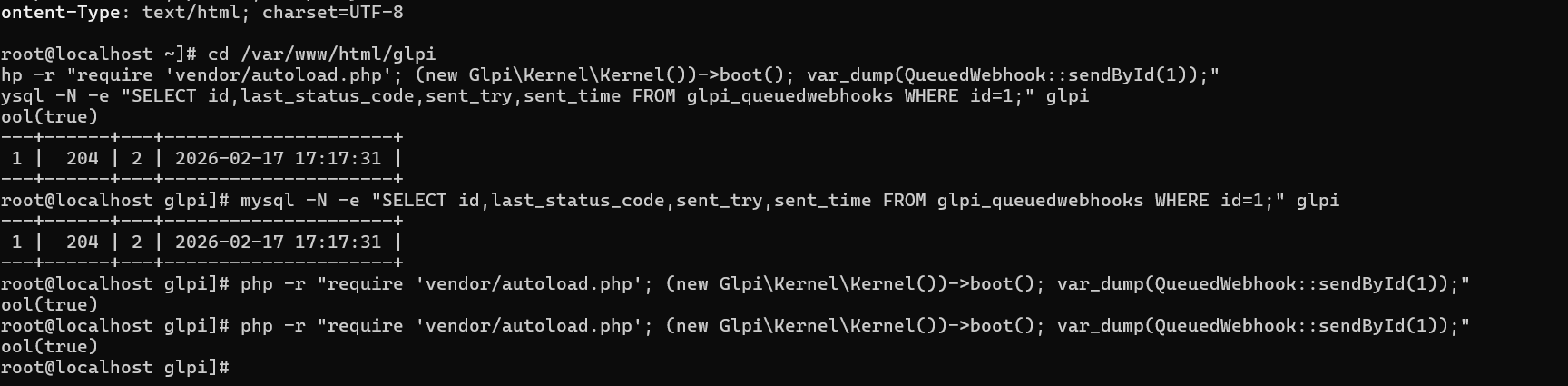

J'ai configuré un webhook GLPI pour envoyer des notifications automatiques sur Discord lors des événements Ticket. J'ai teste l'envoi via la ligne de commande PHP.

Webhook valide

- Webhook actif lie aux événements Ticket

- Code retour 204 (No Content) = succès Discord

- Messages bien recus dans le canal Discord

Bilan du projet

Ce que j'ai validé

- GLPI accessible en HTTP (200 OK)

- Correction du webroot /public effectuee

- Configuration SELinux appliquee

- Webhook Discord opérationnel (status 204)

- Messages bien recus dans le canal Discord

- Source de connexion AD-ORDIGLOBAL configuree

Point restant

LDAP AD: J'ai prepare la configuration mais la synchronisation n'est pas finalisee (blocage politique de sécurité/certificat LDAPS sur le DC).

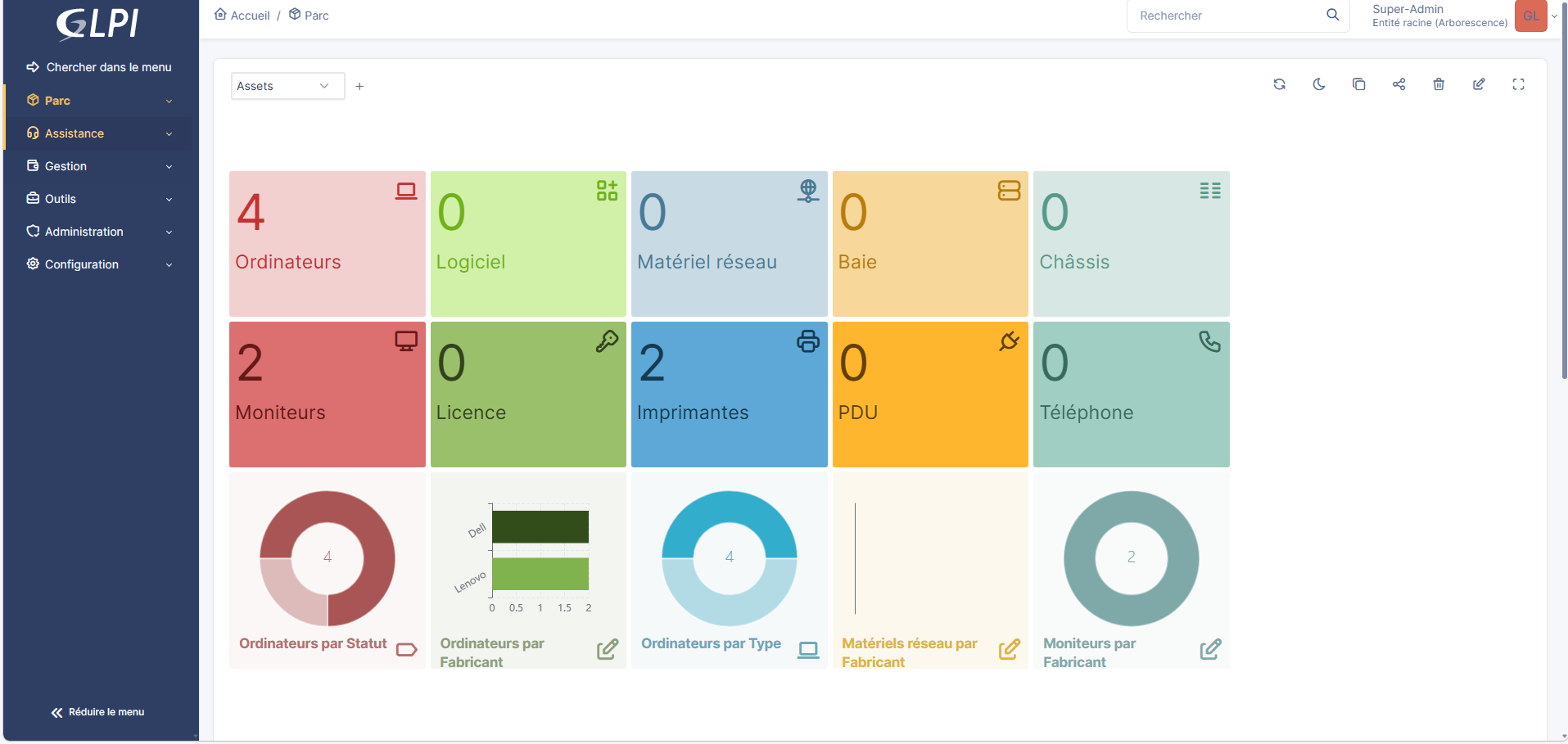

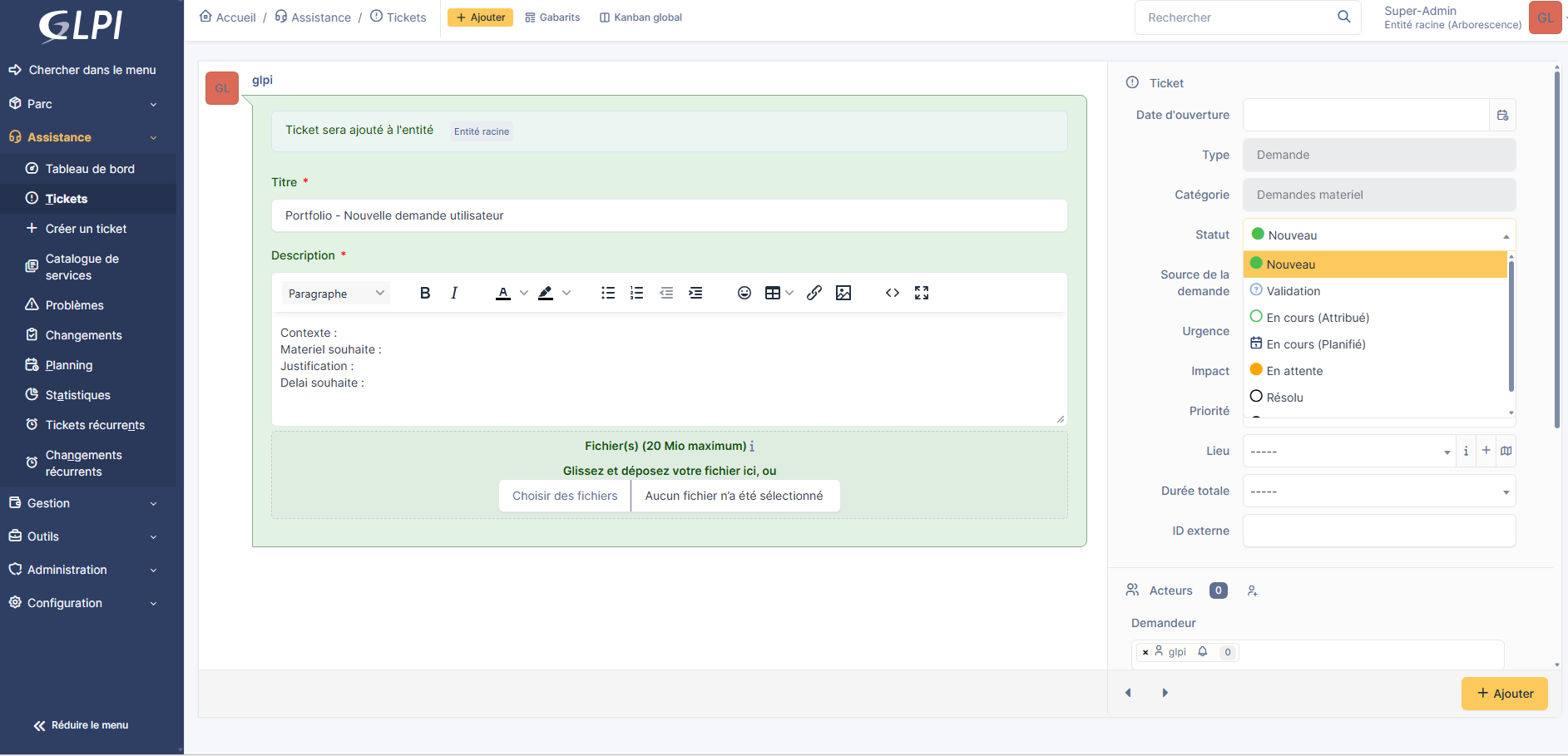

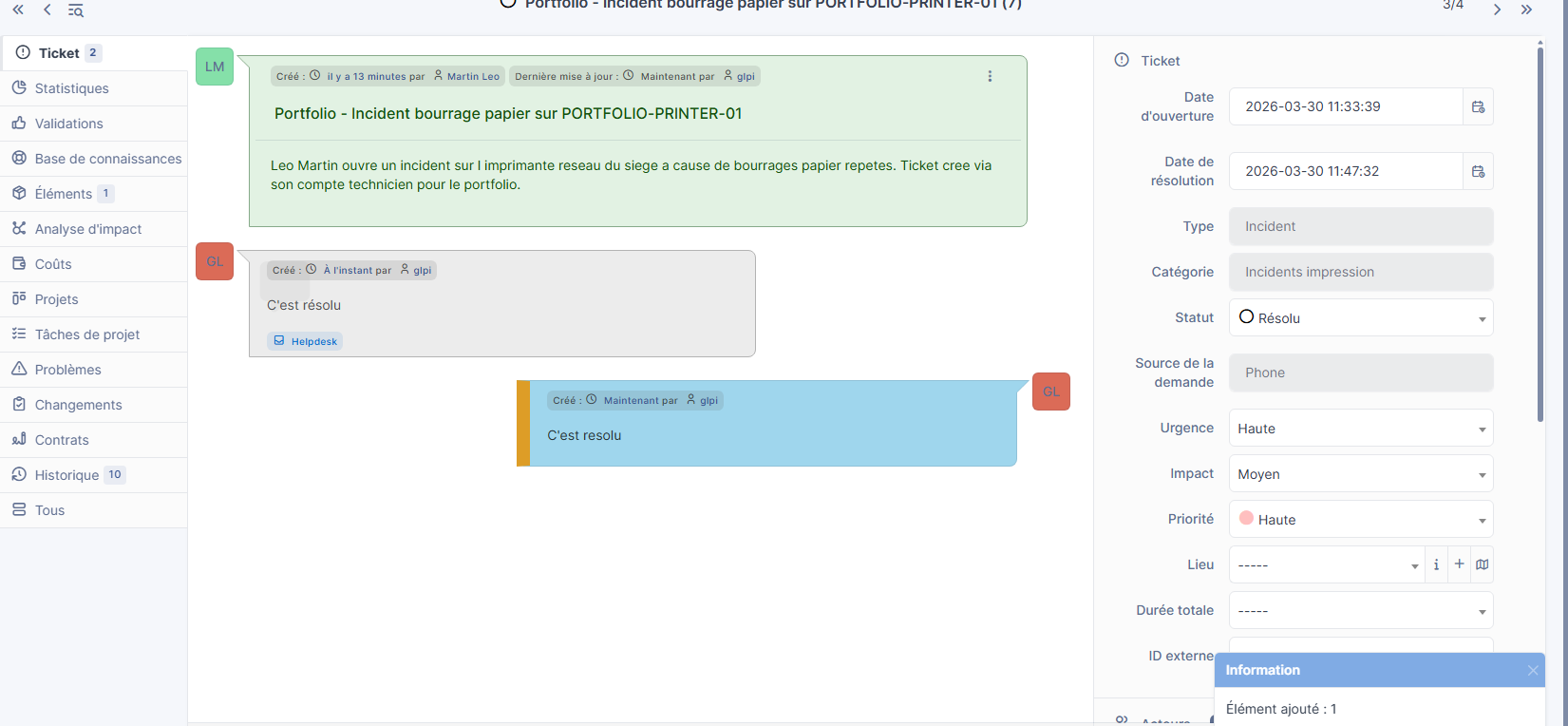

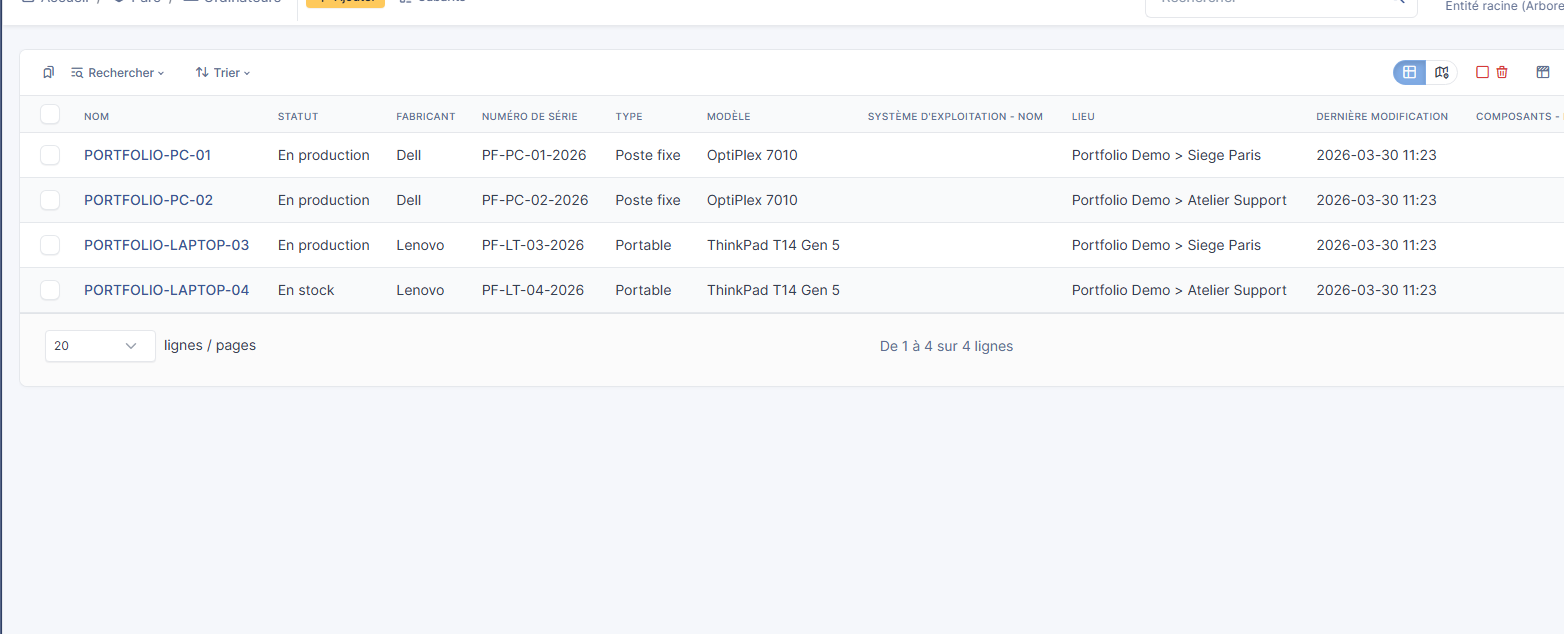

Interface GLPI en utilisation

Captures de l'interface GLPI opérationnelle : gestion des assets, création et suivi des tickets.

Compétences mobilisees

Administration système

J'ai installe et configure un serveur Linux, gère les services Apache/PHP, et configure SELinux.

Gestion des identités

J'ai intégré LDAP Active Directory, cree des comptes de service et configure l'authentification centralisée.

ITSM

J'ai déployé GLPI pour la gestion de parc informatique et le suivi des tickets.

Automatisation

J'ai configuré des webhooks pour les notifications automatiques Discord et l'intégration d'outils.